DNS Saldırı Çeşitleri ve Korunma Türleri

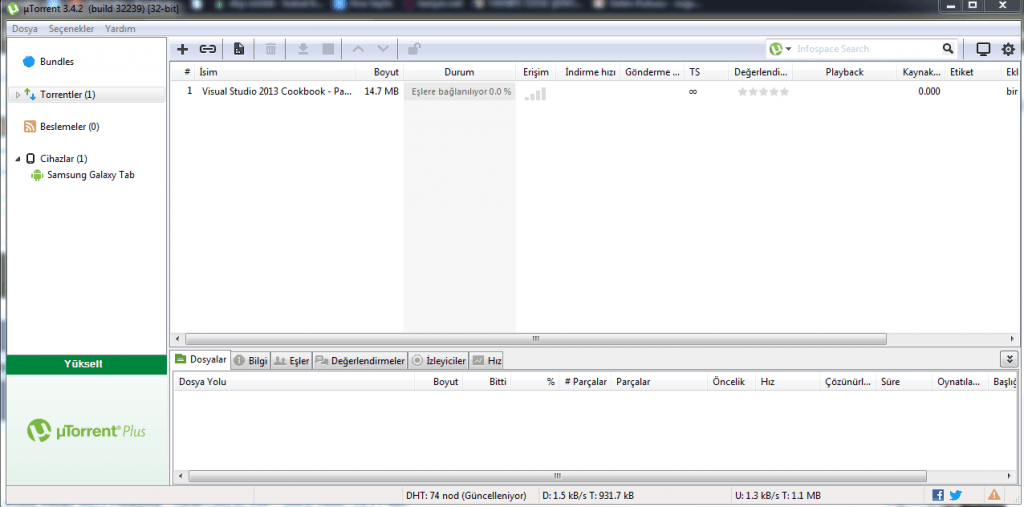

İnternet’i kullanılabilir hale getiren ve bir anlamda belkemiğini oluşturan DNS (Domain Name Server – Alanadı Sunucuları) saldırganlar için de önemli hedeflerdir. Aşağıdaki ekran görüntüsünde görülebileceği gibi örnek olarak ele aldığım yerlerden birisi web sayfasını basit port taramalarına karşı korumaktadır. NMAP’in hiç bir parametre kullanılmadan yapılan taramalarda kullandığı 1000 port filtreli durumda ve sadece […]