SSH Bağlantı İzni Olmayan Host da SSH Komutları Nasıl Çalıştırılır?

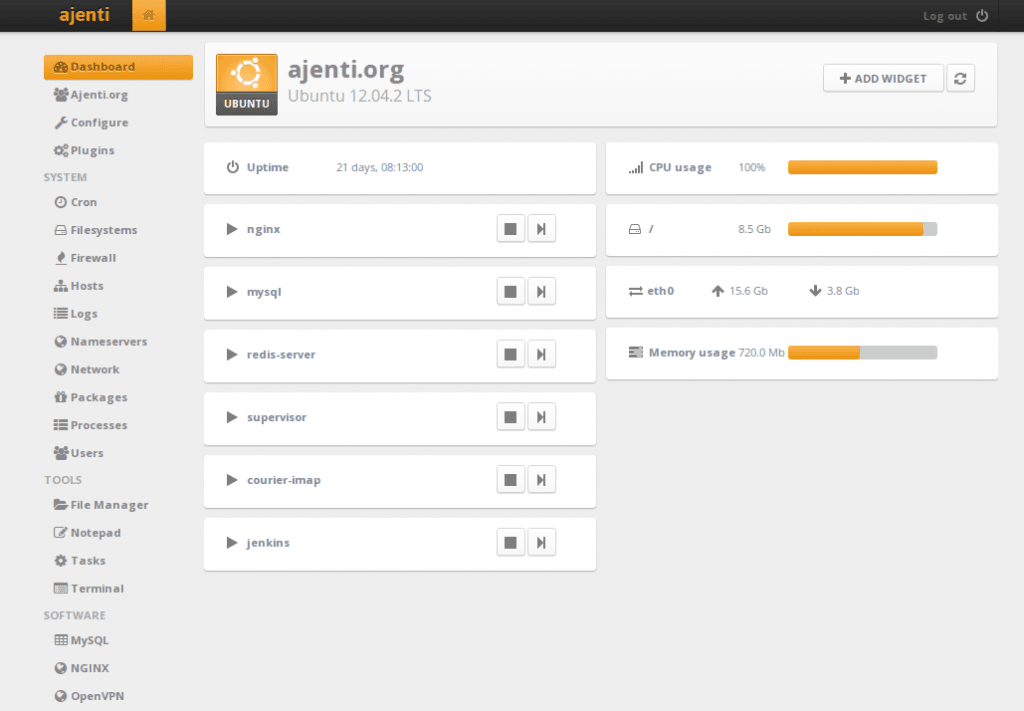

Kısaca tanımlayacak olursam eğer, Basit, Antivirüslere yakalanmayan sunucuda barınması durumunda sıkıntı çıkmayacak PHP tabanlı komutlar üzerinden kullanıcıya ait komut satırı ile sunucu bağlantısı sağlama diyebiliriz. Nasıl mı kullanırım? İşte şöyle. Buradan indirdiğiniz master.zip dosyasının içinde ki commandline_shell.php dosyasını hostunuza yükleyin ve ardından chmod değerini 755 yapın. PHP Tabanlı komut satırı uygulamanız hazır 🙂 GitHub üzerinde, […]

SSH Bağlantı İzni Olmayan Host da SSH Komutları Nasıl Çalıştırılır? Read More »