Komut Satırından Text File’ a Çıktı Almak

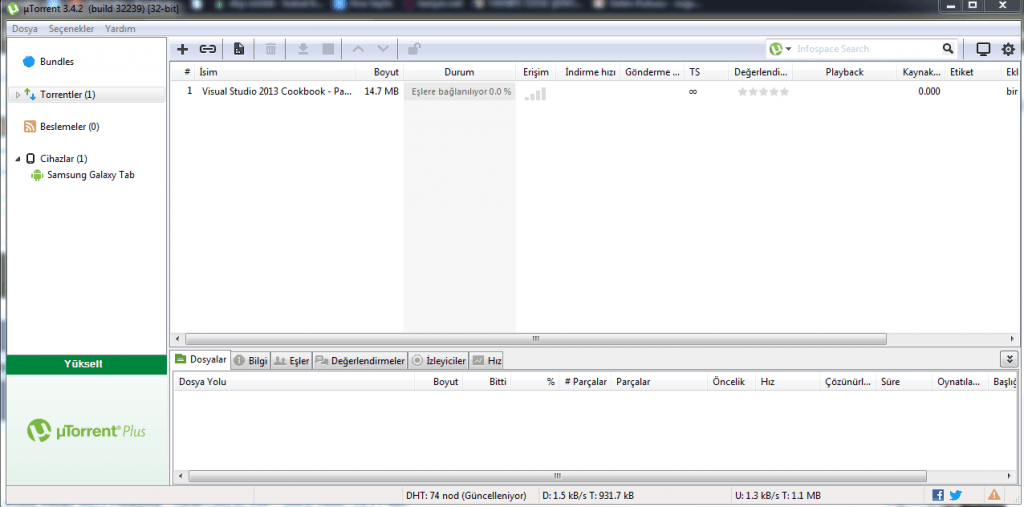

Bazen komut satırında çalıştırdığınız komutların çıktı olarak bir text file’ a çıkmasını istersiniz. Böyle bir şeyi genellikle GPO ile uyguladığınız bir takım ayarların sonuçlarını almak için kullanmak isteyebilirsiniz. Örneğin basit bir işlem olarak kullanıcıların bilgisayarlarında bir kopyalaam yaptınız ve hangi bilgisayarlarda bunun uygulandığını görmek istiyorsunuz. Çalıştırdığınız komutun sonuna >C:xxx.txt şeklinde komut eklerseniz bu komut ilgili […]